Onderhandelen loont bij ransomware-aanval

Bijna de helft van organisaties die getroffen worden door gijzelsoftware kiest voor betaling als praktische optie, blijkt uit onderzoek van IT-beveiliger Sophos. Van de betalers weet de helft wel korting te bedingen op het geëiste bedrag.

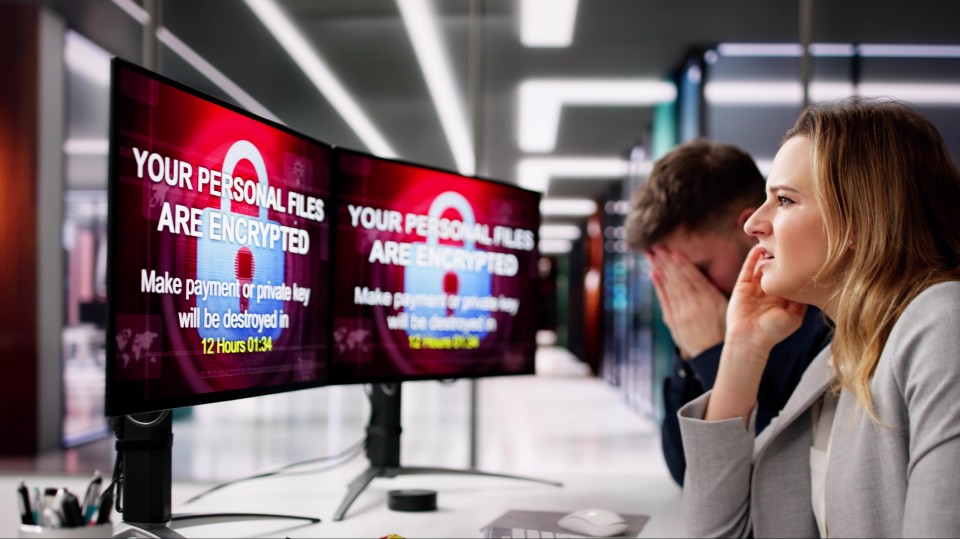

Betalen bij een ransomware-aanval is ondanks de adviezen van overheden nog altijd een veel gekozen optie voor slachtoffers. Dat gebeurt vooral wanneer het herstel via een schone back-up niet mogelijk is of te lang duurt voor de continuïteit van de bedrijfsvoering. Inmiddels betaalt bijna 50% van de getroffen organisaties losgeld om weer toegang te krijgen tot de gegijzelde data, constateert IT-beveiliger Sophos uit een jaarlijks onderzoek (pdf). Dat is het op één na hoogste percentage in de afgelopen zes jaar. Bij 54% van de getroffen bedrijven lukte het om de data te herstellen met behulp van een back-up. Dit percentage is het laagste in zes jaar, wat suggereert dat steeds minder bedrijven in staat zijn zonder te betalen een hersteloperatie uit te voeren.

Het vaakst betaalde bedrag lag in 2025 rond de 1 miljoen dollar. Het losgeld was sterk afhankelijk van de omzet van de getroffen organisatie. Zo betaalden bedrijven met een omzet van 1 miljard dollar het vaakst een bedrag van 5 miljoen. Bij een omzet van minder dan 250 miljoen lag dat modale bedrag op 350.000 dollar.

Onderhandelen loont

Uit het rapport blijkt dat 71% van de getroffen bedrijven in onderhandeling gaat met de aanvallers. Soms zetten zij daarvoor een gespecialiseerde intermediair in. Dat levert succes op. Van de organisaties die uiteindelijk betaalden, lukte het 53% om minder over te maken dan het bedrag dat de aanvallers in eerste instantie eisten.

Als oorzaak voor een geslaagde ransomwareaanval noemen de onderzochte bedrijven het misbruik van kwetsbaarheden, nu voor het derde jaar op rij. In 40% van de gevallen ging het om gaten in de beveiliging die niet eerder bekend waren. Een gebrek aan mensen en middelen om goed zicht te houden op de kwetsbaarheden wordt vaak genoemd.

Voorbereiding beperkt de schade

Een positieve uitkomst van het onderzoek is dat 44% van de aangevallen organisaties een aanval wist te stoppen voordat de aanvallers de data konden versleutelen. Dat is het hoogste percentage in de afgelopen zes jaar. Volgens de onderzoekers komt dat onder meer doordat organisaties de activiteiten op hun netwerk beter in de gaten houden, bijvoorbeeld met Managed Detection and Response (MDR)-diensten. Ook helpt het om regelmatig de hersteloperatie vanuit een back-up te testen. Verder is het nuttig draaiboeken op te stellen en daarmee te oefenen.

Getroffen organisaties konden in 53% van de gevallen binnen een week weer over op de normale bedrijfsvoering. Dat percentage lag in 2024 nog op 35%. Slechts 18% deed langer dan een maand over het herstel, tegenover 34% in 2024. Ook daalden de herstelkosten van gemiddeld 2,73 miljoen in 2024 naar 1,53 miljoen in 2025.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonneeOnderhandelen loont zeker. Maar probleem is dat de hackers meestal alle log en monitordata behouden, zodat je niet kunt achterhalen hoe ze ‘binnen zijn gekomen’. Daarom is nu de ‘DGMV black box’ beschikbaar die net als bij vliegtuigen op een losstaand platform alle log- en monitordata in het datacenter vastlegd.

Een essentiele veiligheidsmaatregel in deze cybercrime tijd op de stevige en solide hardware van Hitachi Vantara.

#DGMVblackbox #Digithreelabs