Thunderbird-gaten maken mailvervalsing mogelijk

“Deze release fixt de ‘Mailsploit’ kwetsbaarheid en andere kwetsbaarheden die zijn gedetecteerd door de ‘Cure53’-audit”, vermeldt Mozilla in de opmerkingen (release notes) bij versie 52.5.2 van Thunderbird. Cure53 is een Duits pentestbedrijf en Mailsploit is de naam die een security-onderzoeker heeft gegeven aan de door hem ontdekte spoofing-mogelijkheden in wel 33 mailclients.

Afzenders én berichten vervalsen

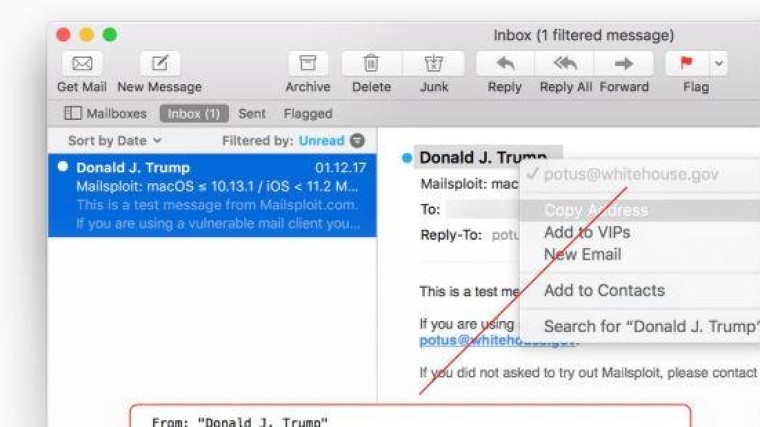

Naast het open source Thunderbird bleken andere veelgebruikte e-mailprogramma’s kwetsbaar. Dit omvat Outlook, de Mail-app in Windows 10, en het in macOS en iOS ingebouwde Apple Mail. Dankzij MailSploit, wat een verzameling van verschillende exploits is, zijn afzenderadressen te vervalsen.

Mozilla dicht dit gat nu, naast nog vier andere beveiligingsgaten. Daarbij geeft de open source stichting de impact de MailSploit-kwetsbaarheid een lage inschatting wat de ernst betreft. Overigens staat het in Mozilla’s security advisory genoemd als ‘Mailsploit part 1’, wat suggereert dat er nog patchwerk gaande is.

Een andere, nu gedichte programmeerfout in Thunderbird maakt het mogelijk om via RSS feeds nieuwe regels in te voegen in aangemaakte mailstructuren. Hierdoor is via de inhoud van e-mails aan te passen, wat volgens Mozilla een middelzware impact heeft.

Buffer overflow, JavaScript-code

De nieuwste versie van Thunderbird brengt ook fixes voor gaten die volgens de mailclientmaker hoge en zelfs kritieke impact hebben. Laatstgenoemde is exclusief voor Thunderbird op Windows en betreft een buffer overflow via de Windows-eigen grafische technologie Direct 3D versie 9.

De gefixte bugs met hoge impact gelden voor Windows en andere besturingssystemen, zoals SUSE Linux. De ene kwetsbaarheid maakt het mogelijk om JavaScript-code naar keuze uit te voeren, wat eveneens gebeurt via RSS feeds die Thunderbird inleest. De andere kwetsbaarheid lekt, via RSS feed, informatie over lokale paden op de computer van de gebruiker. Hiermee zijn onder meer gebruikersnamen te oogsten.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee