Chrome-testroutine zorgt voor extreme belasting DNS-servers

Elke Chromium-afgeleide browser doet bij het opstarten een test of er sprake is van zogeheten DNS-hijacking. De browser vraagt daarvoor drie random gekozen domeinnamen op en checkt welke IP-adressen het DNS-systeem daarvoor teruggeeft. Zijn er twee hetzelfde, dan is dat een aanwijzing dat een kwaadwillende probeert verkeer om te leiden naar een gemanipuleerde server.

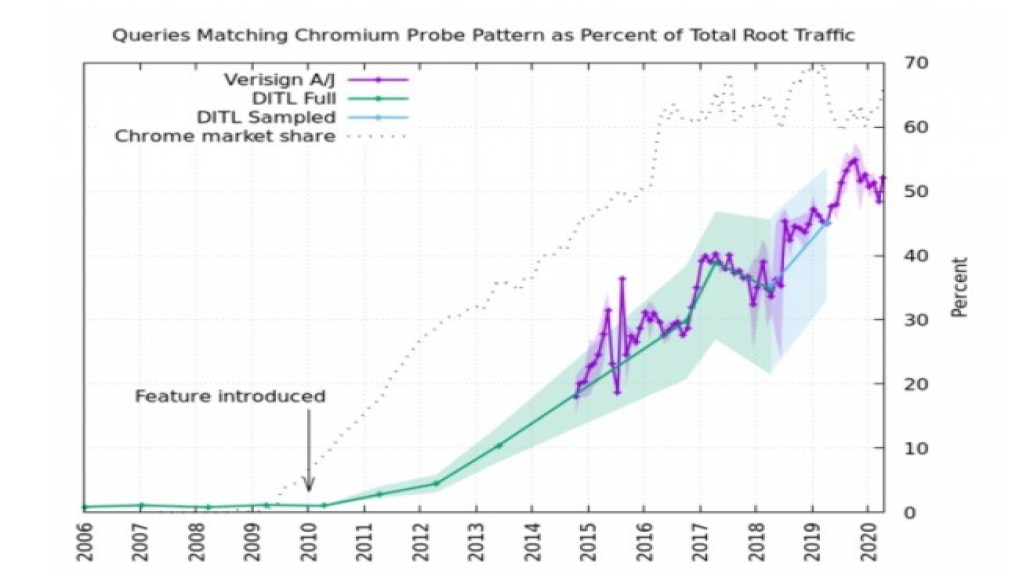

Doordat de browser random domeinnamen kiest, zijn die doorgaans niet aanwezig in de lokale DNS name servers. Het gevolg is dat deze verzoeken worden doorgestuurd naar name servers hoger in de hiërarchie van het domeinnaamsysteem. In veel gevallen komen ze uit op het hoogste niveau: de rootserver. De Chromium-gebaseerde browsers zijn de afgelopen tien jaar sterk in populariteit gestegen. Inmiddels is zo'n 70 procent van het webverkeer afkomstig van deze browsers. Het gevolg is dat inmiddels de helft van het verkeer op de DNS-rootservers het gevolg is van de testroutine van deze browsers, gemiddeld 60 miljard verzoeken per dag en groeiende, zocht Matthew Thomas, Principal Engineer in Verisign’s CSO Applied Research division uit. Hij zet dat probleem uiteen in een blog op de APNIC-site.

Hoge belasting is niet nodig

Het is duidelijk dat dit een onevenredige belasting van het DNS-systeem oplevert. Bovendien is DNS-hijacking niet een veelvoorkomend probleem, stelt Thomas. Hij vraagt zich dan ook af of Google geen andere methode kan verzinnen om DNS-hijacking te voorkomen, bijvoorbeeld door het aantal random queries te verlagen van drie naar twee. Of beter, door een alternatieve test uit te voeren die lager in de hiërarchie van het DNS-systeem kan worden afgehandeld, zoals bijvoorbeeld de Firefox-browser doet.

Thomas wijst ook nog op alternatieve methoden om de Chromium-tests weg te leiden van de rootservers, maar die vereisen allemaal ingrijpen van de beheerders van de zogeheten recursive DNS-servers, die lager in de hiërarchie hun taak vervullen. Deze beheerders hebben echter weinig aanleiding om deze technologieën toe te passen en zullen dat niet uit zichzelf gaan doen.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee