Nederlandse internetsector juicht uitbanning 'http' toe

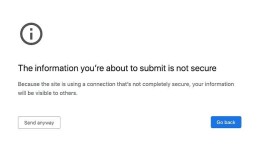

Mozilla kondigde deze week aan dat het de Firefox-browser heeft voorzien van een instelling die websites blokkeert als ze geen versleuteld verkeer mogelijk maken via een https-verbinding. Hoewel de instelling nog niet standaard is geactiveerd, verwacht Mozilla dat dit op afzienbare termijn wel gaat gebeuren. Dat betekent dat gebruikers bij het bezoek van alle sites met een onveilige http-verbinding alleen een waarschuwingspagina te zien krijgen.

"Eigenlijk is Mozilla daar heel laat mee", zegt Simon Besteman, directeur van hostingbranchevereniging ISPConnect. "Google heeft die mogelijkheid al in 2018 aangekondigd." Destijds was het wel een schok voor de hosters, want zij vreesden overspoeld te worden door klachten van klanten dat hun website als 'onveilig' zou worden aangemerkt. Het initiatief vanuit de browserfabrikanten is een belangrijke impuls geweest voor hosters om hun klanten richting een abonnement met een SSL (de basis onder een https-verbinding) te dwingen. Hosters konden dus ook niet ontkomen aan het implementeren van een oplossing om dit goed te faciliteren.

Doordat Let's Encrypt opeens gratis certificaten is gaan verstrekken, konden de kosten van zo'n overstap beperkt blijven. Besteman: "Los van het feit dat dit uiteraard veel veiliger is voor verkeer tussen client en server, is ook de awareness van klanten voor SSL in de tijd enorm toegenomen."

Het gebruik van de Let's Encrypt-certificaten is overigens niet onomstreden. Besteman: "Aandachtspunt voor hosters en klanten is wel dat LE [Let's encrypt, red] een Amerikaans initiatief is en daar een verborgen liability-risico zit, zeker gezien het feit dat het zogenaamde Privacy Shield [dat Europese burgers moet beschermen tegen verplichte inzage van data door Amerikaanse inlichtingendiensten, red] ongeldig is verklaard. Er zijn ook veel klanten die juist kiezen voor een A-label SSL-certificaat omdat dit een andere uitstraling geeft." Om voor een A-label-certificaat in aanmerking te komen, moet de aanvrager veel meer bewijs aanleveren ter controle van de identiteit. Zo'n certificaat is dan ook duurder.

Hard pushen

Ook SIDN - beheerder van het .nl-domein - verklaart op vragen van AG Connect dat er best wat voor te zeggen valt om het gebruik van https hard te pushen. "Mozilla doet dit natuurlijk om een reëel probleem te tackelen, namelijk om een SSLstrip-aanval te voorkomen." Een kwaadwillende kan zo'n aanval opzetten als je bijvoorbeeld langere tijd niet de site van bijvoorbeeld 'veilig domein' hebt bezocht en dan 'veiligdomein'.nl intikt in de adresbalk. Dan wordt eerst geprobeerd contact te leggen via een http-verbinding. Heeft de beheerder van 'veiligdomein' ingesteld dat het verkeer via https moet verlopen, dan volgt een redirect, al dan niet met een HTST-header, naar https://'veiligdomein'.nl/. Als er een hacker actief is op de lijn, kan hij die redirect wegvangen. Je blijft (ongemerkt?) op http://'veiligdomein'.nl en dan kunnen persoonlijke gegevens worden gestolen.

Dat lukt niet als je recent bij 'veiligdomein'.nl bent geweest. Dan heeft je browser onthouden dat er https beschikbaar is en begint hij meteen bij https://'veiligdomein'.nl/. Een aantal websites zoals die van banken, dwingen sowieso af dat er via https wordt gecommuniceerd, dus dan komt de http-verbinding niet tot stand.

Soms lijkt https weinig toe te voegen

Maar SIDN plaats ook wel een kanttekening bij de druk om over te schakelen naar beveiligde verbindingen. Voor veel website-eigenaren voegt https op het eerste gezicht in veel gevallen weinig toe. Immers, veel websites zijn puur informatief zoals “Receptenblog van Hans”. Je kunt beargumenteren dat het weinig uitmaakt dat de inhoud niet-versleuteld over de lijn gaat.

Toch is het raadzaam ook het verkeer naar die sites te beveiligen als dienst naar de bezoekers, vindt SIDN. "Als een bezoeker via een open wifi een website bekijkt, zouden mensen in de omgeving kunnen zien welke sites je bezoekt. Waarom zou je dit niet beveiligen, als het toch weinig moeite/geld kost?" Bovendien injecteren sommige providers ongevraagd advertenties in http-only-pagina’s. Dankzij https kan dat niet langer. In dat geval is het fijn voor zowel de website-eigenaar als de bezoekers dat https gebruikt wordt.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee