Ernstige fout in Linux ontdekt

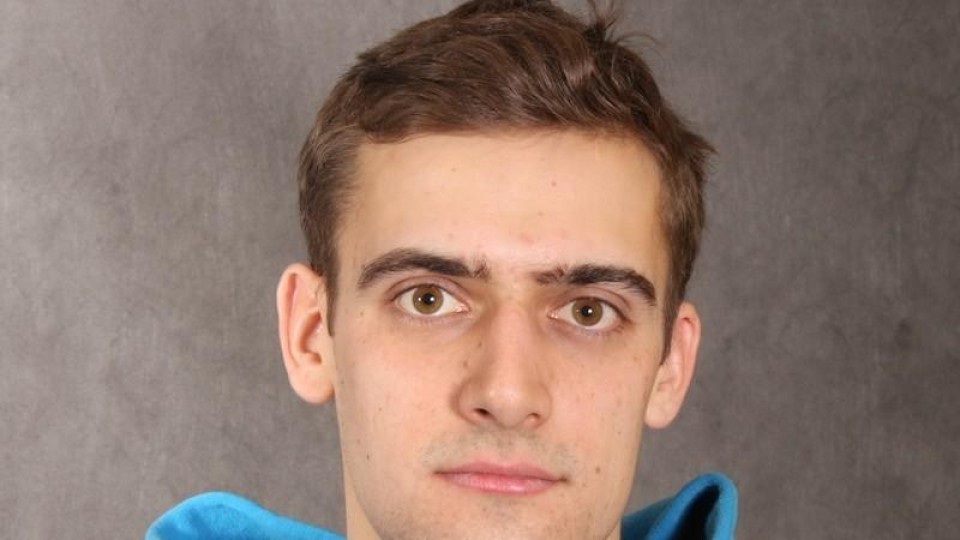

De problemen zijn ontdekt door Alexander Popov, IT-beveiliger bij Positive Technologies. Het gaat om een combinatie van vijf fouten in de implementatie van de virtual socket in de Linux kernel, die de riskante situatie opleveren. Popov heeft zelf de patches voor de problemen gemaakt.

Virtual socket multitransport regelt de communicatie tussen virtual machines (VM) en de host en wordt veel gebruikt bij de interactie met virtual machines in de cloud.

De fout is door Popov ontdekt in de community Linux distribution Fedora 33 Server van Red Hat, maar komt in alle Linux-dsitributies voor die gebruik maken van de Linux-kernelversie 5.5 of nieuwer. Die kernelversie kwam uit in november 2019. Popov heeft aangetoond dat hij met een exploit de x86_64 platformbeveiliging zoals SMEP en SMAP kon omzeilen. De ontdekking leidt tot nieuwe ideeën over hoe de beveiliging van de Linux kernel kan worden verbeterd, zegt Popov in een artikel van ZDNet.

De patches zijn begin februari geaccepteerd door de hoofdbeheerder van de Linux kernel, Greg Kroah-Hartman. Ze zijn verwerkt in de meest recente kernel versie 5.11-rc7. Ze zijn daarna ook in de oudere kwetsbare versies aangebracht.

Meer details over de kwetsbaarheid is te vinden in het CVE-2021-26708-bulletin in de NIST vulnerability database.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee