Duizenden extra Exchange-servers kwetsbaar

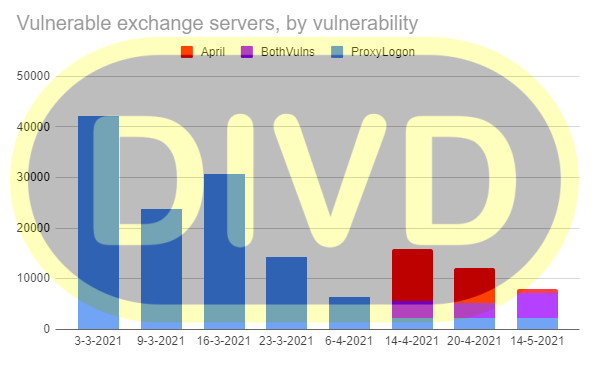

De onderzoekers van vrijwilligersorganisatie DIVD hebben gisteren hun additionele scan wereldwijd uitgevoerd. "Ditmaal is naast het bestaande script wat werkt op basis van het versienummer van OWA ook gescanned met een script van Microsoft wat daadwerkelijk vaststelt of CVE-2021-26855 kan worden misbruikt", meldt DIVD-medewerker Frank Breedijk in een blogpost.

Ingang staat open

De door hem genoemde kwetsbaarheid is de initiële ingang voor een keten van zerodays waarmee aanvallers volledig kunnen binnendringen op Exchange-servers. Die ingang biedt kwaadwillende de mogelijkheid om zonder privileges of gebruikersinteractie een onbeveiligde verbinding te leggen met de veelgebruikte serversoftware. Microsoft heeft begin deze week een mitigation-tool uitgebracht die deze 'voordeur' dicht doet.

Voor veel organisaties, ook in Nederland, blijkt dat hard nodig te zijn. Terwijl er in Nederland relatief snel wordt gepatched, is ons land nog altijd goed voor zo'n 7,5% van het totaal, meldt Breedijk aan AG Connect.

"Op basis van het gecombineerde resultaat van deze twee scripts zijn duizenden extra kwetsbare systemen gevonden", meldt het DIVD. "De beheerders van deze kwetsbare systemen worden door ons op de hoogte gesteld." Het aantal notificaties door de securityvrijwilligers is gister gestegen naar nipt meer dan 30.000 stuks.

'Ga uit van hack'

Breedijk stelt dat Exchange-beheerders die hun installaties nu nog niet hebben gepatched er vanuit moeten gaan dat hun systemen zijn overgenomen. Dat betekent dat binnengedrongen hackers kunnen meelezen met de interne en externe communicatie van de getroffen organisatie. Daarnaast is er de niet onaanzienlijke kans dat zo'n systeem binnenkort wordt geïnfecteerd door ransomware. Diverse cybercriminele bendes zijn namelijk op de openstaande Exchange-gaten gedoken.

Het IT-security-orgaan van de Nederlandse overheid, NCSC (Nationaal Cyber Security Centrum), heeft gister ook al gewaarschuwd voor de gevolgen van de Exchange-kwetsbaarheden. Gehackt zijn zou nu onvermijdelijk zijn voor bedrijven die nog niet aan de noodpatches zijn toegekomen, aldus de NCSC. "Het is vrijwel zeker dat de minimaal 1.200 servers waarop de update nog niet is uitgevoerd, geïnfecteerd zijn."

Net als bij Citrix

Deze ernstige inschatting heeft al geleid tot mediaberichten dat honderden servers daadwerkelijk besmet zouden zijn. "Hoewel op bijna 90% van het totaal aantal Microsoft Exchange servers in Nederland inmiddels wel een update is gedraaid, blijft een groot aantal servers kwetsbaar", aldus het NCSC. Begin vorig jaar is een soortgelijke sombere diagnose afgegeven over Citrix-systemen, waarbij ook snel patchende organisaties niet geheel veilig bleken te zijn.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee