Alle Intel-chips kwetsbaar door nieuw ontdekte ontwerpfouten

Bidefender geeft niet veel inforrmatie over de kwetsbaarheden, behalve dat het gaat om een 'side-channel attack'. Die zou kwaadwillenden in staat stellen alle informatie in het geheugen van de kernel van het besturingssysteem te benaderen. De oplossingen die tot nu toe zijn gevonden om vergelijkbare problemen zoals Spectre en Meltdown via een softwareaanpassing in Windows onschadelijk te maken, werken niet voor deze nieuwe problematiek, zegt Bitdefender in een verklaring.

Hardwaremissers lastig op te lossen

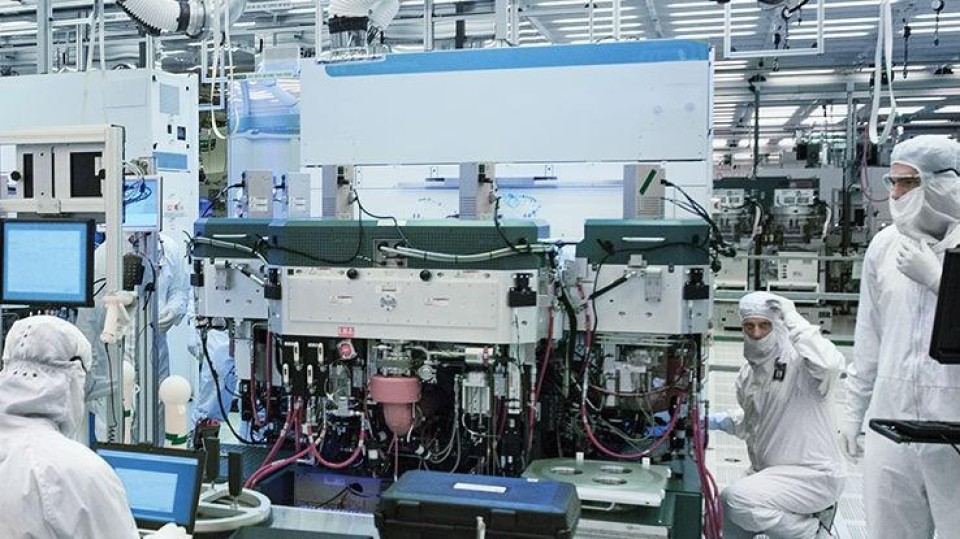

Problemen in het ontwerp van hardware zijn extra lastig. Het gaat vaak om heel fundamentele problemen die bovendien niet met een software-update zijn de verhelpen zoals bijvoorbeeld bij een kwetsbaarheid in het besturingssysteem. Een definitieve oplossing van het probleem kan alleen op de tekentafel van de chipbouwer plaatsvinden en krijgt pas effect in een nieuwe generatie chips.

Wel kan bij de huidige generatie chips vaak door een softwareaanpassing in de firmware of het besturingssysteem het probleem worden afgedekt zodat de kans dat kwaadwillenden er mee aan de haal gaan sterk afneemt of de mogelijkheden die kwaadwillenden bij een hack hebben sterk worden ingeperkt. Dat heeft soms wel negatieve gevolgen voor de prestaties van de hardware.

Workaround heeft effect op versnelling chips

Een side-channel attack maakt namelijk gebruik van een handigheidje om de chips te versnellen. Als de chip een taak uitvoert, worden parallel vast berekeningen uitgevoerd waarvan het in de verwachting ligt dat die in het proces nodig zijn (speculative execution). Als die berekening dan wordt gevraagd in het proces, ligt het antwoord al klaar. Dit proces laat echter sporen achter in het geheugen van de chip en de kwetsbaarheden die in een side channel attack worden misbruikt, maken het mogelijk deze sporen uit te lezen. Softwarematig is deze speculative execution uit te schakelen, maar dat betekent wel dat de chip minder snel de taken kan uitvoeren.

Deze nieuwe lekken zijn al een jaar bekend bij Bitdefender. het bedrijf heeft met Microsoft gezocht naar manieren om in software de kwetsbaarheden zo goed mogelijk af te dekken. Alle volledig gepatchte systemen zijn veilig, maar het valt niet uit te sluiten dat kwaadwillenden al in een eerder stadium zelf de kwetsbaarheden hebben ontdekt en misbruikt. Ook systemen die niet van de laatste Windows-updates zijn voorzien, zijn kwetsbaar.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee